Ann과 Mr.X는 새로운 보금자리를 마련했다. 범인 인도 서류가 통과되기를 기다리는 동안 당신과 수사관들은 비밀리에 Ann의 활동을 감시하고 있다. Ann은 최근에 새 AppleTV를 구입했으며, 192.168.1.10의 IP주소를 사용하고 있다.

당신은 Ann이 검색한 내용과 그녀의 관심사에 대해 정보를 수집해야한다.

#3. Appletv를 통해 Ann이 검색한 첫 4개의 검색 내용은 무엇인가?

KEY Format : a, b, c, d

와이어샤크(wireshark)를 이용해 열어주면 위와 같은 화면이 나온다. 우리는 여기서 Ann이 입력해서 전송한 검색내용을 찾아봐야 한다.

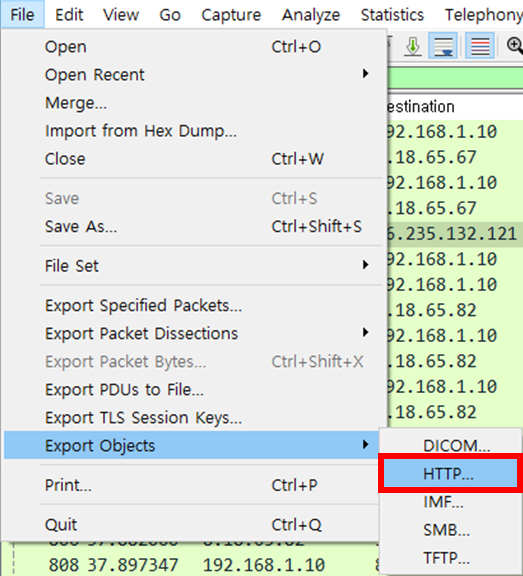

와이어샤크 상단의 [File->Export Objects->HTTP] 로 들어가준다. [Export Objects]는 프로토콜 내에서 발생한 패킷 정보 내의 파일을 추출할 수 있는 기능이다. [Export Objects->HTTP]는 캡처된 HTTP 객체를 파일로 추출해주는 기능을 하는 것이다.

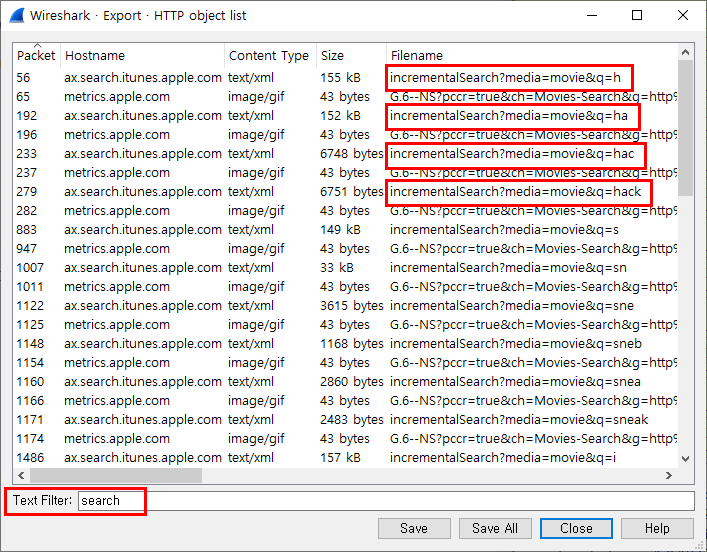

검색기록은 url에서 search 키워드와 함께 적혀 들어가있을 것이다. 하단의 Text Flieter에 search를 검색해보면, incrementalSearch?media=movie& 키워드와 함께 어떤 문구를 검색했는지 찾을 수 있다. 순서대로 h, ha, hac, hack을 찾을 수 있고, 그 외에도 s, sn, ..., sneb, sneak, ..., iknowyourwatchingme 등의 내용을 검색했음을 알 수 있다

문제에서는 처음 입력한 4개의 단어를 물었기 때문에, h, ha, hac, hack을 입력해주면 정답!!

답: h, ha, hac, hack

'디지털 포렌식(Digital Forensics) > CTF(ctf-d.com)' 카테고리의 다른 글

| [Network] Sans Network Forensic [Puzzle 3] #4 (0) | 2020.11.14 |

|---|---|

| [Network] Sans Network Forensic [Puzzle 3] #2 (0) | 2020.10.01 |

| [Network] Sans Network Forensic [Puzzle 3] #1 (0) | 2020.10.01 |

| [Multimedia] 사진 속에서 빨간색이... (0) | 2020.09.28 |

| [Multimedia] 원래 의미가 없는 것들도… (0) | 2020.09.28 |

댓글