오늘의 문제!!!

문제에서 제시된 자료를 다운받고 와이어샤크로 열어보면 엄청나게 많은 패킷이 들어있는 것을 볼 수 있다

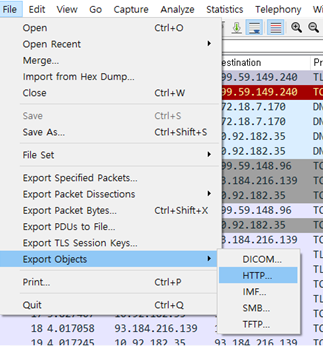

File->Export Objects->HTTP로 열어보았다. 이 기능은 HTTP로 주고 받은 파일들을 나열해준다.

Content Type 란을 보면 다 HTML 관련 내용임을 알 수 있는데,

패킷 넘버 390,480번의 mmsc.cingular.com만 mms-message로 다른 내용인 것을 확인 할 수 있다.

다시 패킷캡처창으로 넘어와서 390번 패킷의 내용을 확인해보자. Follow->TCP Stream으로 창을 켜서 확인해보았다.

저장해준 폴더에 들어가서 파일 확장자로 .mp4로 변경한 뒤 열어보았으나 실행되지 않았다.

그 이유는 바로 이름바꾸기로 변경한 확장자는 맞았으나, 파일 시그니처가 달랐기 때문이다. mp4의 파일시그니처는 헤더 시그니처로, 파일의 가장 앞부분에 들어가야 한다.

파일 시그니처의 내용을 확인하고 HxD에서 변경해주기 위해 TCP Stream에서

ASCII 코드로 되어있던 애들을 Raw로 바꾸고 Save as를 눌러 저장해준다.

mp4 파일을 HxD로 열어보았는데, 역시 맨 앞, 즉 헤더부분이 mp4의 파일 시그니처와 동일하지 않았다. 이 말은 헤더 시그니처를 찾은 후 그 앞의 쓸모 없는 내용을 모두 지워주면 된다는 것이다.

http://forensic-proof.com/archives/300

위 사이트에서 MP4의 파일 시그니처를 검색해보면,

MP4의 헤더 시그니처는 00 00 00 18 66 74 79 70 임이 나온다.

HxD에서 이 헤더를 찾아 그 앞의 내용을 모두 삭제해 주었다.

그 다음 다시 파일을 열어보았다

샬라샬라 영상이 나오다가 마지막에 DYSENTERY를 쭈욱 확대해서 보여준다.

YSENTERY는 이질이라는 의미로, Gregory가 Betty를 만나지 못한다면 이질로 죽게 된다는 것 같다.

key로 DYSENTERY를 넣어주면 정답!

'디지털 포렌식(Digital Forensics) > CTF(ctf-d.com)' 카테고리의 다른 글

| [Multimedia] 저희는 이 문서를 찾았습니다. (0) | 2020.07.14 |

|---|---|

| [Network] DefCoN#21 #4 -실패 (2) | 2020.07.11 |

| [Multimedia] e_e (0) | 2020.06.15 |

| [Network] DefCoN#21 #1 (3) | 2020.06.15 |

| [Disk] 이벤트 예약 웹사이트를 운영하고… #A (2) | 2020.06.07 |

댓글