환경: Windows10 x64

사용 툴 : WinHex

1. 분석환경

분석하기 전, 친구한테서 받은 메일에서 사진을 다운로드 받아줬다. forensic.jpg를 catcatcat.jpg로 다른이름으로 저장을 해줬다.

그 후, 검색창에 eduwill을 검색해주었다.

eduwill 검색결과로 나온 사이트에 방문해서, 방문 웹사이트 기록을 남겨주었다.

시크릿모드에서도 동일하게 Heimish.jpg를 다운로드 받아주었는데, 이때는 이름은 동일하게(Heimish.jpg) 사진을 다운로드 해줬다.

그 후, cocacola korea를 검색해봤다.

검색결과로 나온 웹사이트에 방문해, 방문 웹사이트 흔적을 만들어주었다.

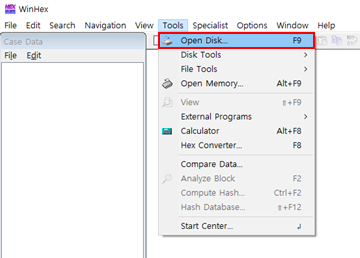

2. WinHex 사용 방법

WinHex를 관리자 권한으로 실행 시킨 뒤, 상단 바에서 Tools->Open Disk 를 해준다.

분석할 디스크를 선택한다.

OK를 누르면 위와 같은 화면이 나온다. 이 중 분석할 파일을 클릭한 뒤, Review 버튼을 누르면 확인할 수 있다.

3. 일반모드 파일 분석 ($MFT 파일과 Pagefile.sys 파일)

처음으로 분석할 파일은 $MFT 파일이다.

파일에서 catcatcat을 검색해본 결과, 사진이 다운로드 된 경로와 사진의 이름이 기록되어 있었다.

뿐만 아니라 위 사진에는 없지만 검색기록이 있었고, 위 사진과 같이 방문 웹사이트의 url 또한 저장이 되어 있었다.

4. 시크릿모드 파일 분석 ($MFT 파일과 Pagefile.sys 파일)

이전 포스트들을 보면 웹 아티팩트들에는 시크릿모드의 기록이 다운로드 기록만 남아있는 다는 것을 알 수 있다. 이번에도 시크릿모드의 다운로드 기록을 확인할 수 있다. 파일의 제목과 파일이 저장된 경로가 저장되어 있다.

또한 naverwhale 폴더와 덤프파일들에서는 찾을 수 없는 검색기록을 찾을 수 있었다. search.naver.com 내용과 함께 cocacola+korea (띄어쓰기로 인해 +로 구분이 되었음) 기록이 남아있었다.

심지어 cocacola 검색 후 방문한 웹사이트의 기록도 남아있었다. cocacola-journey 사이트여서 journey를 검색하니 나왔다.

시크릿 모드의 기록이 이렇게 많이 남은 건 처음인 것 같다.

5. 결과

|

파일 |

일반모드 |

시크릿모드 |

|

$MFT |

검색기록, 다운로드 기록 (파일의 이름 및 다운로드 된 경로), 방문 웹사이트 url |

다운로드 기록 (파일의 이름 및 다운로드 된 경로) |

|

Pagefile.sys |

검색기록, 다운로드 기록 (파일의 이름 및 다운로드 된 경로), 방문 웹사이트 url |

검색기록, 다운로드 기록 (파일의 이름 및 다운로드 된 경로), 방문 웹사이트 url |

'디지털 포렌식(Digital Forensics) > 네이버 웨일 웹 포렌식(Naver Whale Web Forensics)' 카테고리의 다른 글

| 네이버웨일 일반모드/시크릿모드 아티팩트 분석 (0) | 2020.07.31 |

|---|---|

| 네이버웨일 일반 / 시크릿 모드에서의 다운로드 및 메일전송 기록-2차 (0) | 2020.07.28 |

| 네이버웨일 일반 / 시크릿 모드에서의 다운로드 및 메일전송 기록-1차 (0) | 2020.07.28 |

| 네이버 웨일 '시크릿모드' 비종료시, 검색 및 웹사이트 방문, 영상시청, 로그인 기록 (0) | 2020.07.24 |

| 네이버 웨일 '일반모드' 비종료시, 검색 및 웹사이트 방문, 영상시청, 로그인 기록 (0) | 2020.07.24 |

댓글